Das Fax als neues unbekanntes Sicherheitsrisiko

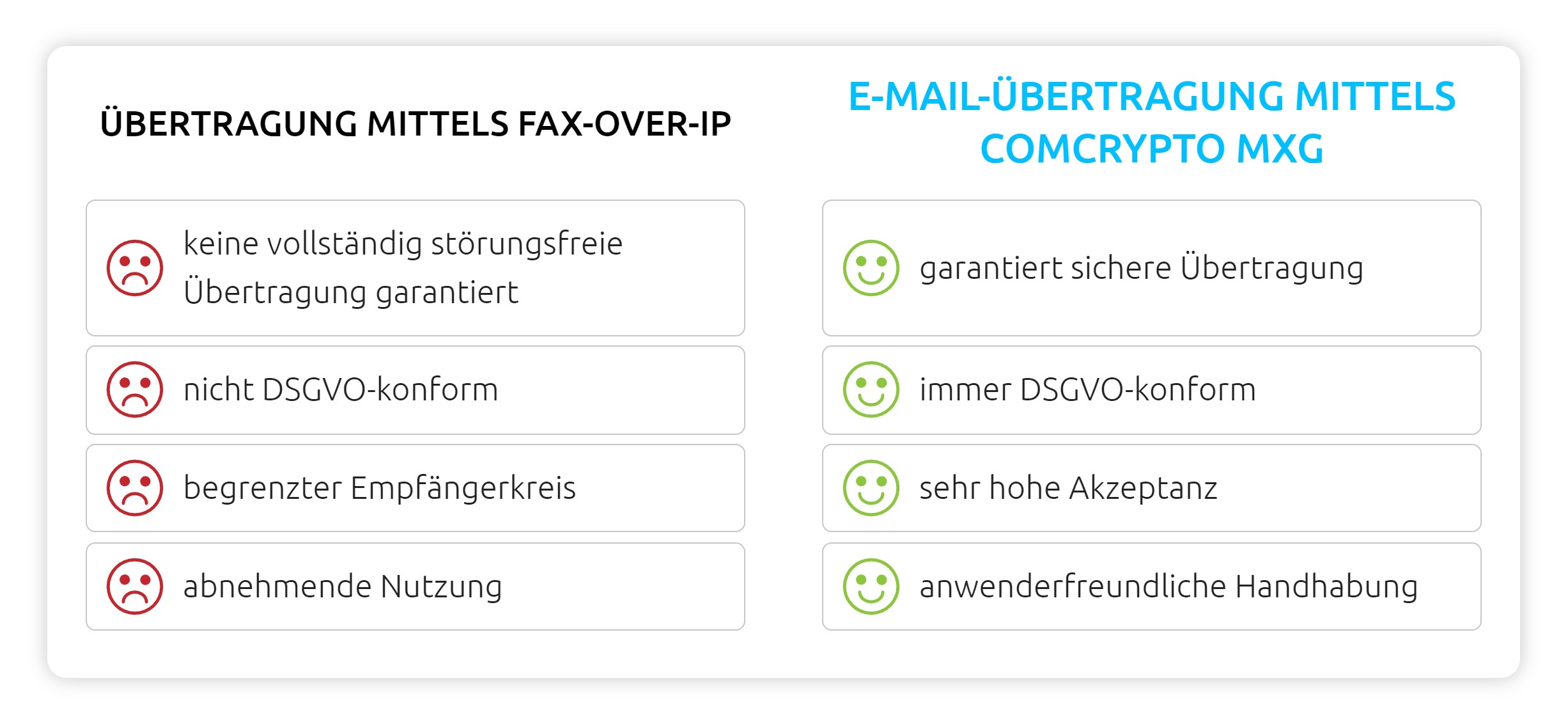

Die schlechte Nachricht vorweg: Das Faxgerät, welches Ihre Daten sicher durch die Telefonleitung gesendet hat, existiert so nicht mehr. Die Faxgeräte, die Sie heute noch im Büro stehen haben, sehen zwar genauso aus. Ihre Daten werden aber nur noch über das Internet übertragen (Fax-over-IP). Dadurch sind die Daten nicht nur durch Man-in-the-Middle Attacken angreifbar, sondern werden auch nicht mehr DSGVO-konform versendet.

Vor einigen Jahren war das Faxgerät durch die direkte Verbindung, die über die Telefonleitungen hergestellt wurde, ein verlässlicher Partner in nahezu allen Unternehmen. Allerdings gibt es diese Art der Übertragung seit der ISDN-Abschaltung 2022 nicht mehr. In Unternehmen und öffentlichen Einrichtungen wird nun nahezu flächendeckend das neue Fax-over-IP genutzt, z.T. ohne dass die Mitarbeiter von diesem Unterschied wissen. Allerdings weist diese neue Technologie große Sicherheitslücken auf.

Viele Facetten – keine Sicherheit

Das Prinzip ist einfach: Man schickt das Fax über das Faxgerät mittels der Faxnummer an den Empfänger. Der (ausschlaggebende) Unterschied zum „alten“ ISDN-Fax ist, dass die Daten inzwischen über das Internet-Protokoll (IP) versendet werden. Die Fax-Daten werden also in kleine Pakete zerlegt, welche dann über nicht vorhersagbare Knoten des IP-Netzes übertragen werden.

Es gibt verschiedene Ausprägungen und Dienste für Fax-over-IP. Die Gemeinsamkeit: Eine Verschlüsselung der versendeten Daten findet nicht statt, auch nicht mit „T-38“ oder über „Internet-Fax“.

Das heißt, dass es Angreifern bereits genügt, einzelne Routing-Knoten des IP-Netzes unter ihrer Kontrolle zu haben, um gesendete Fax-Daten mitlesen oder sogar manipulieren zu können.

Kurz um: Fax-over-IP bietet keine standardmäßige Verschlüsselung der Daten an. Datenschützer stufen dieses Kommunikationsmittel deswegen mittlerweile als unsicher ein.

Wie funktionieren die verschiedenen Fax-over-IP-Varianten und wo liegen die Unterschiede?

Wie funktioniert Fax-over-IP?

Der Nutzer schickt das Fax über das Faxgerät mittels der Faxnummer an den Empfänger. Die Telefonanlage wandelt die Daten in Audiocodecs (z.B. G.711). Diese Audiodateien werden über das IP-Netz gesendet (Internet) und von der Telefonanlage des Empfängers wieder als Fax zusammengesetzt. Diese Methode, gerade die Übertragung als unkomprimierte Audiocodecs, ist störanfällig, d.h. die Daten kommen oft nicht in der gewünschten Qualität an. Weiterhin erfolgt die Übertragung unverschlüsselt, sodass die Daten offen für Angreifer sind.

Wie funktioniert Fax-over-IP mit T-38-Protokoll?

Als Erweiterung existiert das T-38 Protokoll, welches die Daten zu anderen Paketformaten kodiert (keine Audiocodecs) und so für weniger Störanfälligkeiten sorgt. Auch hier werden die Daten dabei nicht verschlüsselt. Das T-38-Protokoll greift weiterhin nur, wenn beide Seiten über ein T-38-fähiges VoIP-Gateway verfügen. Sollte dies nicht der Fall sein, fällt die Übertragung zurück auf unkomprimierten Audiocodecs zurück.

Wie funktionieren Internet-Fax-Dienste?

Über sogenannte Internet-Fax- oder Web-Fax-Dienste können Faxe per E-Mail an Empfänger gesendet werden. Dabei wird die Faxnummer als Bestandteil der E-Mail-Adresse verwendet. Die E-Mail fungiert hierbei wie eine Art „Transporter“, die das Fax als Anhang einer E-Mail über das Internet versendet. Sobald die E-Mail beim Empfänger angekommen ist, wird der Anhang von dessen Internet-Fax-Dienst extrahiert und an das Empfänger-Faxgerät weitergeleitet. Die IP-basierte Übertragung der E-Mail hat dabei das gleiche Risiko wie Fax-over-IP. Angreifer können die E-Mail inklusive des Anhangs abfangen und sogar manipulieren. Je nach „Internet-Fax“-Dienst können diese E-Mails ggf. mit herkömmlichen Methoden der E-Mail-Verschlüsselung geschützt werden – verbunden mit manueller Aktivierung der Verschlüsselung und den damit verbundenen Zertifikats- und Passwort-Schwierigkeiten.

Doch wenn das Versenden über das Fax definitiv nicht mehr sicher ist – wie können Sie dann wichtige Dokumente schnell und vor allem inklusive Sendebericht zustellen?

Ihre sichere Alternative

Als anerkanntes Kommunikationsmedium stellt die E-Mail einen zeitgemäßen und auch modernen Weg dar, mit Ihren Kunden, Mandanten oder auch Patienten zu kommunizieren. Doch der Versand muss einfach, sicher und rechtlich nachweisbar sein. Die gute Nachricht: All diese Anforderung erfüllt das E-Mail-Gateway comcrypto MXG.

Sendebericht mit comcrypto MXG

Das Hauptargument, warum sich das Faxgerät in vielen Unternehmen noch hält, ist der sogenannte „Sendebericht“. Der Beweis, dass das Dokument beim Empfänger angekommen ist. Dies ist besonders wichtig, wenn es um Fristsachen geht.

Doch auch das MXG protokolliert für den nachträglichen Nachweis der sicheren Übertragung alle dafür notwendigen technischen Teilschritte jeder E-Mail-Übertragung. Sobald das MXG also die zu versendende E-Mail entgegengenommen hat, ist der Zustell-Status zu jeder Zeit nachvollziehbar und die erfolgreiche Zustellung kann nachgewiesen werden.

Volle Rechtssicherheit

Durch das Urteil des Bundesgerichtshofes wurde der Zustellnachweis der E-Mail rechtssicher definiert.

BGH (06.10.2022 - VII ZR 895/21) „Jedenfalls für den […] Fall, dass die E-Mail im unternehmerischen Geschäftsverkehr […] auf dem Mailserver des Empfängers abrufbereit zur Verfügung gestellt wird, ist sie dem Empfänger grundsätzlich in diesem Zeitpunkt zugegangen.“

Das comcrypto MXG speichert bei jeder E-Mail-Übertragung den Nachweis, dass der E-Mail-Server der Empfängerseite die versendete E-Mail angenommen hat. Ab diesem Zeitpunkt liegt die E-Mail in der IT-Verantwortung der Empfänger-Organisation und gilt damit als zugestellt.

Der durch das comcrypto MXG erbrachte Zustellnachweis kann so vor Gericht genutzt werden.

Automatisiert einfache Sicherheit

Für Ihren E-Mail-Versand stehen mit dem MXG-Gateway mehrere wirksame Sicherheitslevel zur Verfügung, die automatisiert miteinander verknüpft sind.

- Keine Passwörter

- Keine Medienbrüche durch Downloadportale

- Kein aufwendiges Schlüssel- oder Zertifikatshandling

Sie müssen nichts weiter tun, als Ihre E-Mails wie gewohnt zu schreiben. Durch die automatisierte Verschlüsselung „im Hintergrund“ können mit comcrypto MXG in ca. 95 % der Fälle „normale“ E-Mails versendet werden - die Verschlüsslung wird unbemerkt und ohne Ihr Zutun ausgeführt. Ihre Empfänger erhalten in diesen Fällen eine sofort lesbare E-Mail in ihr Postfach.

Die Bereitstellung und Konfiguration von comcrypto MXG übernehmen wir für Sie. Langwierige und umständliche Einrichtungs-Prozesse für Ihre IT entfallen somit. Machen Sie heute den ersten Schritt zum sicheren E-Mail-Versand mit MXG. Gern helfen und beraten wir Sie zur Einsatzweise des MXG und dessen unkomplizierter Implementierung in ihr bestehendes System - ein Anruf genügt.

Häufige Fragen

Rufen Sie uns einfach an oder schreiben Sie eine Nachricht. Wir vereinbaren gern einen Termin. MXG muss technisch gesehen Ihrem E-Mail-Server nur als ausgehendes SMTP-Relay bekannt gegeben werden.

Ja, MXG überträgt jede E-Mail verschlüsselt. E-Mail-Anhänge funktionieren problemlos.

Nein, es findet keine spürbare Verzögerung beim E-Mail-Versand statt. MXG prüft, ob der Server des Empfängers ein gültiges TLS-Zertifikat vorweisen kann und baut danach die sichere TLS-Verschlüsselung auf. Dafür benötigt MXG wenige Millisekunden.

Wird eine E-Mail an mehrere Empfänger oder in Kopie versendet, führt MXG auch für jeden Empfänger-Server die Prüfung durch. Mögliche Sicherheitsprobleme werden separat, für jeden Empfänger einzeln, gemäß der konfigurierten Sicherheitsregeln, behandelt.

Geschäfts-Prozesse, die noch auf Fax beruhen, sind umständlich, zeitraubend und unsicher. Ein einfacher, sicherer E-Mail-Kanal ist eine universelle Möglichkeit, nicht mehr auf Fax angewiesen zu sein.

Georg Nestmann · CEO